Gerätezugriff

Sie können den Zugriff auf die Verwaltungsdienste der Sophos Firewall aus benutzerdefinierten und Standardzonen mithilfe der lokalen Dienst-ACL (Zugriffskontrollliste) steuern.

Lokale Dienste sind Verwaltungsdienste, die speziell für den internen Betrieb der Sophos Firewall erforderlich sind, wie z. B. Web-Administrations- und CLI-Konsolen sowie Authentifizierungsdienste. Sie können den Zugriff auf lokale Dienste zulassen oder blockieren. Verwaltung > Gerätezugriff.

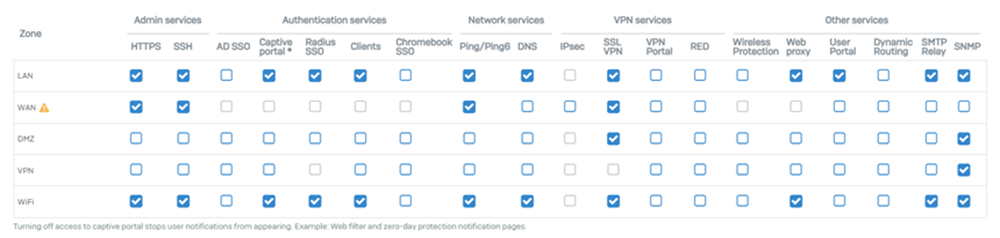

- Aktivieren Sie die Kontrollkästchen, um den Zugriff auf diese Dienste aus verschiedenen Zonen zu ermöglichen. Weitere Informationen zu den Diensten finden Sie unter Zugang zu lokalen Dienstleistungen aus den Zonen.

- Um nur bestimmten Hosts und Netzwerken den Zugriff auf die Dienste zu erlauben, scrollen Sie nach unten zu „Lokale Dienst-ACL-Ausnahmeregel“ und klicken Sie auf „Hinzufügen“.

Lokale Dienst-ACL: So funktioniert der Gerätezugriff

Für lokale Dienstleistungen gelten folgende Bedingungen:

- Der Datenverkehr zu diesen Diensten lässt sich nicht über Firewall-Regeln steuern. Dies ist nur über eine Firewall möglich. Verwaltung > Gerätezugriff.

-

Für benutzerdefinierte Zonen können Sie den Zugriff auch zulassen oder blockieren von Netzwerk > Zonen.

-

Um auf einen lokalen Dienst zuzugreifen, der sich im selben Subnetz, derselben Zone oder Schnittstelle wie ein Host befindet, müssen Sie die Zone auswählen. Wenn Sie beispielsweise vom LAN-Bereich aus auf den DNS-Dienst zugreifen und die Sophos Firewall als DNS-Server fungiert, müssen Sie für DNS „LAN“ auswählen.

- Für den Zugriff auf diese Dienste werden die Standardports verwendet, und die Ziel-IP-Adresse ist auf die Sophos Firewall eingestellt.

- Sie können die Standardports einiger Dienste, wie z. B. SSL-VPN und Benutzerportal, auf den entsprechenden Einstellungsseiten ändern. Wenn Sie die Ports ändern, empfehlen wir, den SSL-VPN-Port nicht für andere Dienste zu verwenden. Dadurch wird der Zugriff auf Dienste aus Zonen ermöglicht, die Sie hier deaktiviert haben. Siehe SSL-VPN-Port.

- Wenn der Webproxy der Firewall konfiguriert ist, werden die HTTP- und HTTPS-Anfragen vom Webproxy intern gesendet und stammen nicht aus einer Zone, sodass Sie diese Anfragen nicht steuern können. Verwaltung > Gerätezugriff: Dies bedeutet, dass Benutzer mit Zugriff auf den Webproxy in jeder Zone Verbindungen zu HTTP- und HTTPS-Diensten wie der Web-Administrationskonsole, dem Captive Portal, dem VPN-Portal und dem Benutzerportal herstellen können, selbst wenn diese Dienste für die Zone, von der aus die Benutzer darauf zugreifen, nicht aktiviert sind.

Die Standardeinstellungen für die lokale Dienstzugriffssteuerungsliste sind im folgenden Bild dargestellt.

Standardeinstellungen für das Administratorpasswort

Die werkseitige Konfiguration der Sophos Firewall beinhaltet einen standardmäßigen Superadministrator mit folgenden Anmeldeinformationen:

Benutzername: admin

Passwort: admin

Sie können diese Zugangsdaten verwenden, um sich an der Web-Administrationskonsole und der Befehlszeilenschnittstelle (CLI) anzumelden. Sie müssen das Standardpasswort ändern, wenn Sie die Sophos Firewall zum ersten Mal konfigurieren. Ihr Passwort darf kein gängiges Passwort oder ein Wort aus dem Wörterbuch sein. Die Sophos Firewall vergleicht das von Ihnen festgelegte Passwort mit einer Datenbank, die gängige Passwörter und Wörter aus dem Wörterbuch enthält. Stimmt Ihr Passwort mit einem Passwort in der Datenbank überein, werden Sie von der Firewall aufgefordert, es zu ändern.

Die Sophos Firewall bietet einen verstärkten Passwortschutz für den standardmäßigen Superadministrator. Um diesen Schutz zu nutzen, müssen Sie das Passwort ändern, wenn Sie von Version 18.0 MR3 oder älter bzw. von 17.5 MR14 aktualisieren. Diese Änderung ist einmalig erforderlich.

Das Standard-Administratorkonto kann weder umbenannt noch gelöscht werden.

Notiz

Bewahren Sie das aktuelle Passwort an einem sicheren Ort auf. Wenn Sie auf eine ältere Firmware-Version aktualisieren, die dieses Passwort verwendet, benötigen Sie es zum Anmelden.

Multifaktor-Authentifizierung (MFA) für Standardadministratoren

Sie können die Multi-Faktor-Authentifizierung (MFA) auf Basis von Hardware- oder Software-Tokens für den Standardadministrator einrichten.

- Einschalten MFA für Standardadministrator und klicken Anwenden.

-

Wählen Sie eine Token-Methode aus und klicken Sie auf Nächste:

-

Konfigurieren Sie einen Hardware-Token:

- Geben Sie den vom Gerätehersteller bereitgestellten Schlüssel ein.

- Geben Sie den Zeitschritt ein, der dem im Hardware-Token konfigurierten Wert entspricht.

-

Klicken Nächste und geben Sie das Standard-Administratorpasswort gefolgt vom auf dem Hardware-Token angezeigten Passcode ein.

Beispiel:

<password><passcode> -

Klicken Bestätigen und klicken Anwenden.

-

Generieren Sie ein Software-Token:

- Installieren Sie eine Authentifizierungs-App auf Ihrem Mobilgerät und scannen Sie den QR-Code.

- Geben Sie Ihr Passwort gefolgt vom Passcode im folgenden Format ein:

<password><passcode>. - Klicken Bestätigen und klicken Anwenden.

Warnung

Wenn Sie die Multi-Faktor-Authentifizierung (MFA) für den Standardadministrator aktivieren, speichern Sie die zusätzlichen Passcodes unbedingt an einem sicheren Ort, z. B. in einem Passwort-Manager. Siehe Passcodes auf der Firewall generieren.

Andernfalls riskieren Sie den Verlust des Zugriffs, falls der Standardadministrator das Mobilgerät verliert, auf dem die Authentifizierungs-App installiert ist.

Notiz

Falls kein Hardware- oder Software-Token verfügbar ist, können Sie die Multi-Faktor-Authentifizierung (MFA) beim nächsten Anmelden des Standardadministrators an der Web-Administrationskonsole überspringen oder die MFA zurücksetzen. Siehe Die Multi-Faktor-Authentifizierung wird beim nächsten Admin-Benutzer-Login übersprungen. oder Multifaktor-Authentifizierung für Administratorbenutzer zurücksetzen.

-

Wenn Sie bereits einen Hardware- oder Software-Token besitzen und lediglich die Multi-Faktor-Authentifizierung (MFA) aktivieren möchten, wählen Sie eine der folgenden Optionen und folgen Sie den Anweisungen:

- Verwenden Sie ein vorhandenes Token: Geben Sie das Passwort gefolgt vom Passcode ein.

- Generieren Sie ein Software-Token: Scannen Sie den QR-Code mit einer Authentifizierungs-App.

Public-Key-Authentifizierung für Administratoren

Administratoren können mithilfe privater Schlüssel anstelle von Passwörtern sicheren Zugriff auf die Befehlszeilenschnittstelle (CLI) erhalten. Öffentlich-private Schlüsselpaare ermöglichen verschlüsselte Kommunikation und erhöhte Sicherheit.

Erfahren Sie, wie Sie ein öffentliches/privates Schlüsselpaar generieren, den öffentlichen Schlüssel zur Firewall hinzufügen und die Public-Key-Authentifizierung für Administratoren aktivieren, um auf die CLI zuzugreifen.

Unterstützte SSH-Schlüssel

Die Firewall unterstützt die folgenden SSH-Schlüsseltypen:

- RSA-Schlüssel mit einer Mindestgröße von 2048 Bit

- DSA-Schlüssel mit einer Mindestgröße von 2048 Bit

- ECDSA-Schlüssel mit Ausnahme des ED25519-Algorithmus

Generieren Sie ein öffentliches/privates Schlüsselpaar

Um ein Schlüsselpaar zu generieren, gehen Sie wie folgt vor:

- Verwenden Sie ein SSH-Tool wie beispielsweise PuTTYgen und generieren Sie ein öffentliches/privates Schlüsselpaar.

-

Kopieren Sie den öffentlichen Schlüssel.

Sie müssen es später in die Firewall einfügen.

-

Laden Sie die private Schlüsseldatei herunter.

- Teilen Sie die private Schlüsseldatei mit dem Administrator, der einen sicheren Zugriff auf die Befehlszeilenschnittstelle benötigt.

Fügen Sie den öffentlichen Schlüssel zur Firewall hinzu.

Um einen sicheren Zugriff auf die CLI mithilfe des SSH-Schlüssels zu ermöglichen, gehen Sie wie folgt vor:

- Gehe zu Verwaltung > Gerätezugriff, scrollen Sie nach unten zu Public-Key-Authentifizierung für Administratoren: und schalten Sie ein Authentifizierung aktivieren.

-

Unter Autorisierte Schlüssel: Fügen Sie den öffentlichen Schlüssel ein und klicken Sie auf die Plus-Schaltfläche.

-

Klicken Anwenden.

Der Anwenden Die Schaltfläche wird benutzerdefinierten Administratoren nicht angezeigt.

Administratoren müssen den privaten Schlüssel in das von ihnen verwendete SSH-Tool, beispielsweise PuTTY, eingeben.